Compromiso de correo electrónico empresarial (BEC):cómo identificar señales de alerta y reducir el riesgo

Las estafas de compromiso de correo electrónico comercial (BEC) son un tipo de fraude de pago en línea que se dirige a las empresas y puede provocar pérdidas financieras significativas. BEC implica obtener acceso no autorizado a un correo electrónico legítimo, mensaje de texto o cuenta de redes sociales o un intento de suplantar o falsificar una cuenta legítima.

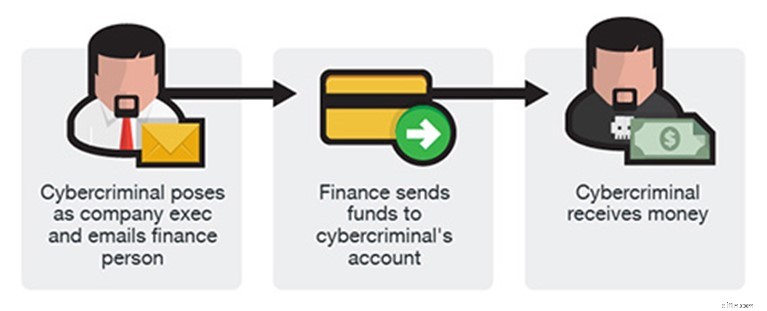

El propósito es permitir que el actor criminal envíe un mensaje de un ejecutivo o líder comercial, proveedor o cliente para convencer a un empleado de que transfiera fondos.

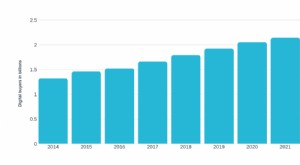

Una vez que estos fondos se transfieren al actor criminal, es difícil, si no imposible, recuperar la pérdida. Entre 2016 y 2021, los estadounidenses perdieron aproximadamente $9 mil millones debido al fraude BEC‡. Solo toma unos minutos para un error financieramente agobiante, y le puede pasar a cualquiera. Ya sea un nuevo empleado, un veterano de 20 años, un gerente de cuentas por pagar o un director ejecutivo, el impacto resultante es el mismo si ocurre un paso en falso.

La buena noticia es que hay acciones que las empresas pueden tomar para minimizar y mitigar su riesgo.

Cómo identificar las señales de alerta de BEC y reducir el riesgo

Las medidas preventivas más importantes para protegerse contra BEC son la vigilancia y la conciencia. A continuación hay varias señales de alerta de BEC que debe buscar cuando recibe comunicaciones sobre transferencias o transacciones de fondos.

Características de comunicación

- Comunicaciones falsificadas:inspeccione minuciosamente la ortografía y los dominios en las solicitudes de pago recibidas por correo electrónico. Verifique cuidadosamente la dirección del remitente (correo electrónico, número de teléfono, etc.) para ver si las letras, los números o el nombre de dominio son incorrectos.

- Uso de cuentas personales:los delincuentes se harán pasar por líderes de la empresa, proveedores o clientes que utilizan sus cuentas personales (correo electrónico, teléfono móvil, redes sociales) en lugar de las cuentas estándar de la empresa.

Céntrese en el tiempo

- Urgencia:los actores que usan BEC escriben comunicaciones solicitando una acción rápida sobre cambios de datos, transferencias de fondos o establecer plazos acelerados. Los cronogramas más rápidos pueden dar como resultado pasos de validación perdidos o que el empleado actúe fuera del protocolo.

- Confiar en la respuesta de los empleados a la autoridad:estos actores dependen de que los empleados estén condicionados para cumplir rápidamente con las solicitudes del liderazgo ejecutivo o de clientes y proveedores importantes.

- La solicitud llega en un momento de mucho trabajo:muchas solicitudes fraudulentas llegarán al final de la jornada laboral o de la semana laboral, lo que presionará a los empleados para que completen la solicitud antes del final de la jornada laboral (o al final del mes/trimestre/año fiscal). .

Comunicación y comportamiento

- Comunicaciones de ejecutivos:los estafadores de BEC se harán pasar por una persona real, generalmente un líder o ejecutivo de la empresa para la que trabaja una persona.

- Forma única de comunicación:muchos intentos de BEC indicarán que el remitente está en una reunión o de viaje y no se puede contactar por teléfono u otros medios, y exige que toda la comunicación se realice a través de un canal de comunicación específico, como correo electrónico, mensaje de texto, o redes sociales.

- Términos genéricos y gramática rara:si se reciben correos electrónicos con saludos no personalizados, como "Estimado", "Señor" o "Cliente", se trata de una señal de alerta. Los correos electrónicos con gramática extraña como "amablemente", falta de puntuación o errores ortográficos también son una señal de alerta.

- Combinado con el miedo y la urgencia, la perspectiva de ser recompensado puede hacer que los empleados se salten los procedimientos típicos. Estas recompensas pueden ser tangibles o intangibles, como ser reconocido por resolver un problema o completar una tarea muy importante para el liderazgo ejecutivo.

Cómo se selecciona una empresa para BEC

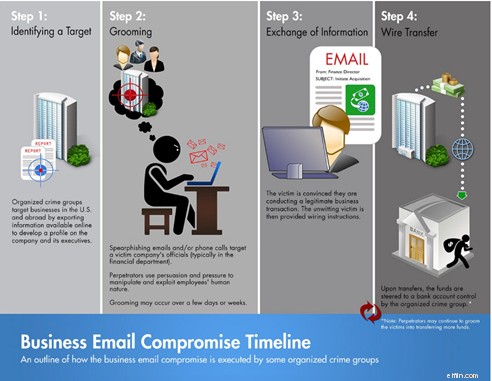

Antes de lanzar una estafa BEC, los actores criminales pueden investigar la empresa, los empleados y la alta gerencia para recopilar la mayor cantidad de información posible para ayudarlos a elaborar una solicitud convincente. Incluso pueden consultar los horarios de viaje, leer otros correos electrónicos comerciales y revisar los perfiles de las redes sociales.

Los delincuentes suelen identificarse como ejecutivos de alto nivel (director financiero, director general, director de tecnología, etc.), abogado, proveedor, cliente u otro tipo de representante. En la comunicación, afirmarán estar manejando asuntos confidenciales o urgentes y solicitarán el inicio de una transferencia bancaria urgente.

En particular, estas solicitudes urgentes también incluyen un cambio en la cuenta receptora o la creación de una nueva cuenta (que en última instancia se dirige al autor del delito). El empleado que recibe la comunicación puede creer que la solicitud es legítima y ejecuta la transferencia de fondos, lo que resulta en una pérdida financiera para la empresa.

BEC es una estafa de ingeniería social

La parte complicada de BEC es que no se logra principalmente a través de malware o piratería, sino que utiliza ingeniería social. Estos actores criminales crean escenarios creíbles que pueden engañar a un empleado para que transfiera fondos.

La ingeniería social es el uso del engaño para manipular a las personas para que divulguen información confidencial o tomen medidas para respaldar actividades fraudulentas.

Está en nuestra naturaleza confiar y querer ayudar. Los ciberdelincuentes utilizan la psicología y la naturaleza humana para incitar a las víctimas a eludir importantes controles de seguridad.

Cómo ayudar a prevenir BEC

Revisar minuciosamente las solicitudes de cambio de pago

Siempre se debe examinar detenidamente una solicitud de pago acompañada de un cambio en la cuenta receptora.

Póngase en contacto con ejecutivos, proveedores o clientes utilizando un canal de comunicación alternativo para verificar la solicitud y la información de la nueva cuenta. Asegúrese de que el contacto se realice utilizando un número de teléfono de confianza que ya está registrado para un contacto conocido en la organización, no el número de teléfono proporcionado en el correo electrónico, mensaje de texto o mensaje de redes sociales, y verifique que la persona esté autorizada para realizar la solicitud.

Pausar para verificar

Cuando se le solicite que verifique una transferencia bancaria, retrase la transacción hasta que se puedan realizar verificaciones adicionales y solicite una doble aprobación para cualquier solicitud de transferencia bancaria que cumpla con ciertos criterios de alto riesgo.

Mantenlo simple

Limite la cantidad de empleados dentro de una empresa que tienen la autoridad para aprobar y/o realizar transferencias electrónicas.

Crear un entorno de confianza

Muchas estafas de BEC son el resultado de actores criminales que se hacen pasar por líderes senior dentro de las organizaciones. Los empleados deben sentirse cómodos haciendo una pausa para validar la solicitud de transferencia de fondos de un líder sénior por teléfono o en persona sin preocupaciones.

Se debe alentar a los empleados a resistir el condicionamiento de buena naturaleza para ayudar y moderar el afán de priorizar las solicitudes del liderazgo.

El FBI considera que BEC‡ es una de las estafas más dañinas desde el punto de vista financiero en los EE. UU. Tome medidas en su empresa para asegurarse de que los líderes y los empleados comprendan la amenaza de esta estafa y cómo identificar las señales de alerta de BEC y reducir el riesgo.

El fraude siempre es una preocupación para las empresas, pero puede serlo más en este entorno actual. Obtenga más información sobre cómo proteger su empresa aquí o visite nuestro centro de recursos contra el fraude.

Artículos Destacados

- Cómo identificar las estafas de liquidación de deudas

- Los colores del crédito:banderas rojas y marcas negras

- Cómo invertir en fondos mutuos y minimizar el riesgo

- ¿Cómo pueden los inversores identificar las criptomonedas falsas y las estafas de ICO?

- Banderas rojas de auditoría del IRS:cómo evitar la auditoría fiscal

- Cómo la IA potencia la gestión financiera para pymes y contadores

- ¿Por qué necesito un seguro y cómo puede aumentar el valor comercial?

- Cómo agilizar su cadena de suministro de comercio electrónico, involucrar a fábricas en el extranjero y reducir costos

- El impacto del Brexit en las tiendas comerciales y de comercio electrónico:cómo vender con el Brexit

-

Cómo identificar y superar el abuso financiero

Cómo identificar y superar el abuso financiero Abuso financiero, usar dinero para manipular y mantener el poder sobre otra persona, es una de las formas más comunes de abuso doméstico. Los abusadores financieros usan el dinero como arma para ejerc...

-

Cómo iniciar un negocio de dropshipping y no fracasar

Cómo iniciar un negocio de dropshipping y no fracasar Cada vez más personas compran en línea. ¿Qué significa para las pequeñas empresas? Lo adivinaste. Hoy en día hay más oportunidades que nunca para comenzar a vender en línea con éxito. Dropshipping es ...