Es más fácil defenderse del ransomware de lo que cree

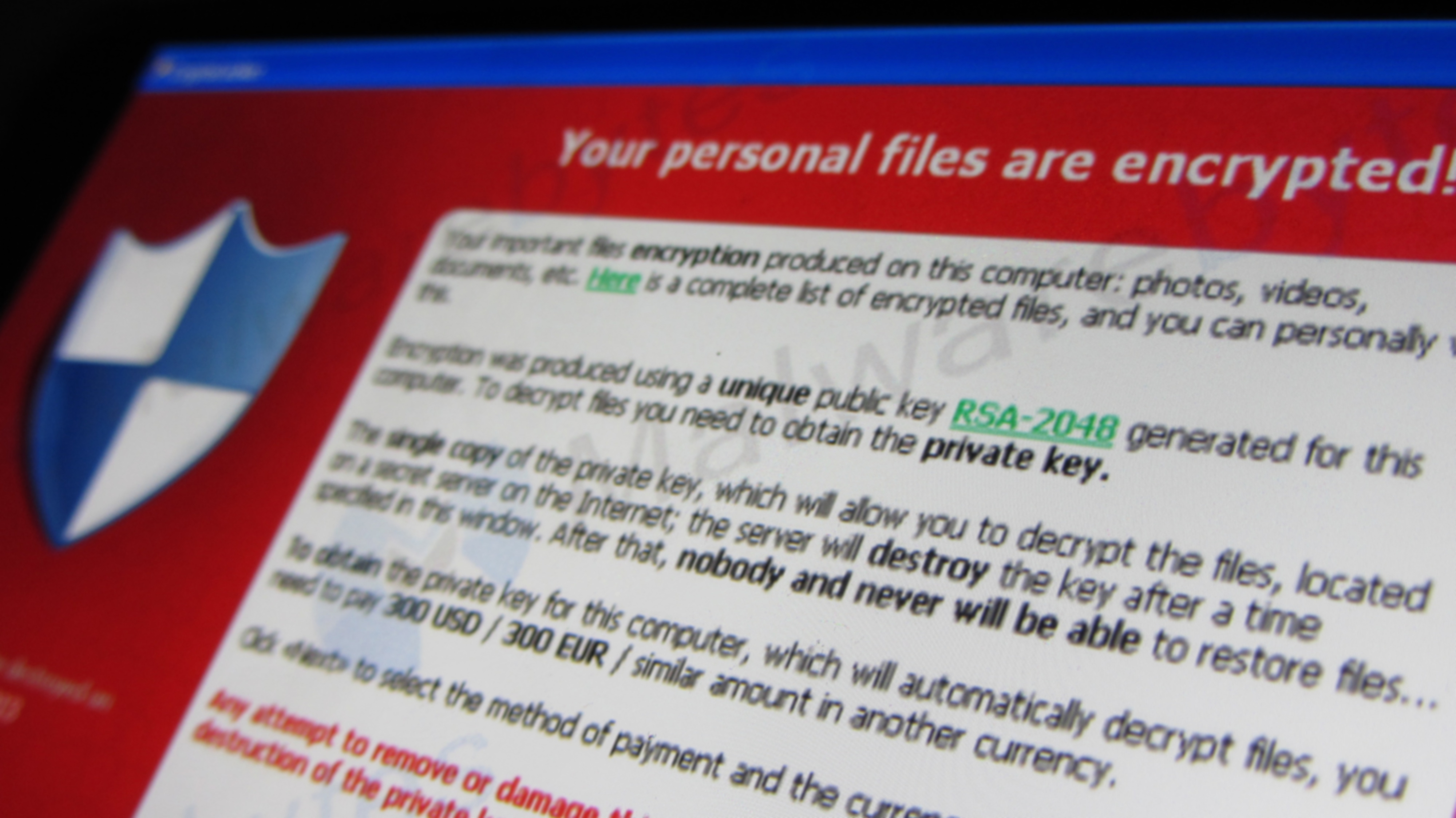

Ransomware:software malicioso que se infiltra en su computadora, cifra sus datos para que no pueda acceder a ellos y exige un pago por desbloquear la información; se ha convertido en una ciberamenaza emergente. Varios informes de los últimos años documentan la diversidad de ataques de ransomware y sus métodos cada vez más sofisticados. Recientemente, Los ataques de ransomware de alto perfil contra grandes empresas, como hospitales y departamentos de policía, han demostrado que las grandes organizaciones de todo tipo corren el riesgo de sufrir importantes consecuencias en el mundo real si no se protegen adecuadamente contra este tipo de ciberamenazas.

El desarrollo de una sólida tecnología de cifrado ha facilitado la codificación de datos para que no se puedan leer sin la clave de descifrado. La aparición de servicios de anonimato como la red Tor y bitcoin y otras criptomonedas ha aliviado las preocupaciones sobre si las personas que reciben pagos podrían ser identificadas a través del seguimiento financiero. Es probable que estas tendencias sean factores impulsores del reciente aumento del desarrollo y los ataques de ransomware.

Al igual que otras clases de software malintencionado, a menudo denominado "malware", el ransomware utiliza una gama bastante amplia de técnicas para infiltrarse en las computadoras de las personas. Estos incluyen archivos adjuntos o enlaces en mensajes de correo electrónico no solicitados, o anuncios falsos en sitios web. Sin embargo, Cuando se trata de la parte central del ataque, cifrar los archivos de las víctimas para hacerlos inaccesibles, la mayoría de los ataques de ransomware utilizan métodos muy similares. Esta similitud brinda una oportunidad para que los ataques de ransomware se detecten antes de que se lleven a cabo.

Mi investigación reciente descubrió que los intentos de los programas de ransomware de solicitar acceso y cifrar archivos en discos duros son muy diferentes de los procesos benignos del sistema operativo. También descubrimos que diversos tipos de ransomware, incluso los que varían ampliamente en términos de sofisticación, interactuar con los sistemas de archivos de la computadora de manera similar.

Moviéndose rápido y golpeando fuerte

Una razón de esta similitud en medio de una aparente diversidad es la similitud de la mentalidad de los atacantes:el ataque más exitoso es el que encripta los datos de un usuario muy rápidamente, hace que los archivos de la computadora sean inaccesibles y solicita dinero a la víctima. Cuanto más lentamente ocurra esa secuencia, es más probable que el software antivirus detecte y cierre el ransomware.

Lo que intentan los atacantes no es sencillo. Primero, necesitan cifrar de forma fiable los archivos de la víctima. Los primeros ransomware utilizaban técnicas muy básicas para hacer esto. Por ejemplo, solía ser que una aplicación de ransomware usaba una única clave de descifrado sin importar a dónde se propagara. Esto significaba que si alguien podía detectar el ataque y descubrir la clave, podrían compartir la clave con otras víctimas, que luego podría decodificar los datos cifrados sin pagar.

Los atacantes de ransomware de hoy utilizan sistemas criptográficos avanzados y conectividad a Internet para minimizar la posibilidad de que una víctima encuentre una manera de recuperar sus archivos por sí misma. Una vez que el programa llega a una computadora nueva, envía un mensaje a través de Internet a una computadora que el atacante está usando para controlar el ransomware. Se genera un par de claves único para el cifrado y el descifrado para esa computadora comprometida. La clave de descifrado se guarda en la computadora del atacante, mientras que la clave de cifrado se envía al programa malicioso en la computadora comprometida para realizar el cifrado de archivos. La clave de descifrado, que se requiere para descifrar los archivos solo en esa computadora, es lo que recibe la víctima cuando paga la tarifa de rescate.

La segunda parte de un ataque de ransomware "exitoso", desde la perspectiva del atacante, depende de encontrar formas confiables de recibir un pago sin ser atrapado. Los operadores de ransomware se esfuerzan continuamente por hacer que los pagos sean más difíciles de rastrear y más fáciles de convertir a su moneda preferida. Los atacantes intentan evitar ser identificados y arrestados comunicándose a través de la red Tor anónima e intercambiando dinero en criptomonedas difíciles de rastrear como bitcoins.

Defensa contra un ataque de ransomware

Desafortunadamente, El uso de criptosistemas avanzados en familias modernas de ransomware ha hecho que recuperar los archivos de las víctimas sea casi imposible sin pagar el rescate. Sin embargo, es más fácil defenderse del ransomware que luchar contra otros tipos de ciberamenazas, como los piratas informáticos que acceden sin autorización a los datos de la empresa y roban información secreta.

La forma más fácil de protegerse contra los ataques de ransomware es tener, y siga, una política de respaldo de datos confiable. Las empresas que no quieran terminar siendo víctimas pagas de ransomware deben hacer que sus trabajadores realicen copias de seguridad incrementales en tiempo real (que realizan copias de seguridad de los cambios de archivos cada pocos minutos). Además, en caso de que sus propios servidores de respaldo se infecten con ransomware, estas empresas deben tener un almacenamiento de respaldo en la nube externo que esté protegido contra ransomware. Las empresas que son atacadas pueden restaurar sus datos a partir de estas copias de seguridad en lugar de pagar el rescate.

Los usuarios también deben descargar e instalar actualizaciones periódicas del software, incluidos complementos de terceros para navegadores web y otros sistemas. Estos a menudo tapan las vulnerabilidades de seguridad que, si se deja abierto, proporcionar a los atacantes una entrada fácil.

Generalmente, estar infectado con ransomware tiene dos mensajes importantes para una organización. Primero, es un signo de vulnerabilidad en todo el sistema informático de una empresa, lo que también significa que la organización es vulnerable a otros tipos de ataques. Siempre es mejor enterarse de una intrusión antes, en lugar de estar comprometido durante varios meses.

Segundo, estar infectado con ransomware también sugiere que los usuarios están participando en comportamientos riesgosos en línea, como hacer clic en archivos adjuntos de correo electrónico no identificados de remitentes desconocidos, y siguiendo enlaces en sitios web de mala reputación. Enseñar a las personas sobre la navegación segura en Internet puede reducir drásticamente la vulnerabilidad de una organización a un ataque de ransomware.

Bitcoin

- El café es aún más mágico de lo que piensas

- Que rico eres Más rico de lo que piensas

- ¿Crees que el oro es un refugio seguro? También podrías probar las tragamonedas

- Tres gráficos sobre el estrés hipotecario:no es tan malo como podría pensar

- Cómo obtener el reembolso de los cargos por sobregiro (no es tan difícil como cree)

- Cómo calcular su patrimonio neto (es más simple de lo que piensa)

- ¿Qué es el seguro GAP en un automóvil? Es algo que puede necesitar

- Los pagos de comercio electrónico B2B flexibles son más fáciles que nunca. ¿Que estas esperando?

- Por qué es más fácil de lo que cree pasar de NO tener crédito a tener un buen crédito

-

Debida diligencia eficaz:¡a menudo más difícil de lo que cree!

Debida diligencia eficaz:¡a menudo más difícil de lo que cree! Por Peter Lorange Llevar a cabo la debida diligencia (DD) al considerar invertir en un nuevo proyecto es primordial. Sin embargo, en realidad, hacer esto bien a menudo puede ser más difícil de lo q...

-

3 razones por las que podría necesitar un fondo de emergencia más grande que la mayoría de las personas

3 razones por las que podría necesitar un fondo de emergencia más grande que la mayoría de las personas Todos necesitamos ahorros de emergencia, pero algunos necesitamos más que otros. Precisamente el otro día estuve a punto de inflar mis llantas con aire, porque mi auto indicó que tenían poca presió...