Los piratas informáticos ahora están apuntando a consejos y gobiernos,

En semanas recientes, La red informática de Johannesburgo fue retenida por un grupo de piratas informáticos llamado Shadow Kill Hackers para pedir un rescate. Esta fue la segunda vez en tres meses que un ataque de ransomware ha afectado a la ciudad más grande de Sudáfrica. Esta vez, sin embargo, los piratas informáticos no representaban la amenaza habitual.

En lugar de negarle a la ciudad el acceso a sus datos, el chantaje estándar en un ataque de ransomware, amenazaron con publicarlo en línea. Este estilo de ataque, conocido como fugas, permite a los piratas informáticos apuntar a más víctimas en un solo ataque, en este caso los ciudadanos de la ciudad.

El último ataque de Johannesburgo fue el segundo ataque de filtración de este tipo jamás registrado, y un ataque similar podría afectar pronto a Australia. Y aunque nuestras defensas actuales contra ciberataques son más avanzadas que en muchos países, podríamos tomarnos por sorpresa debido a la forma única en que opera el sistema de filtración.

Un nuevo plan de ataque

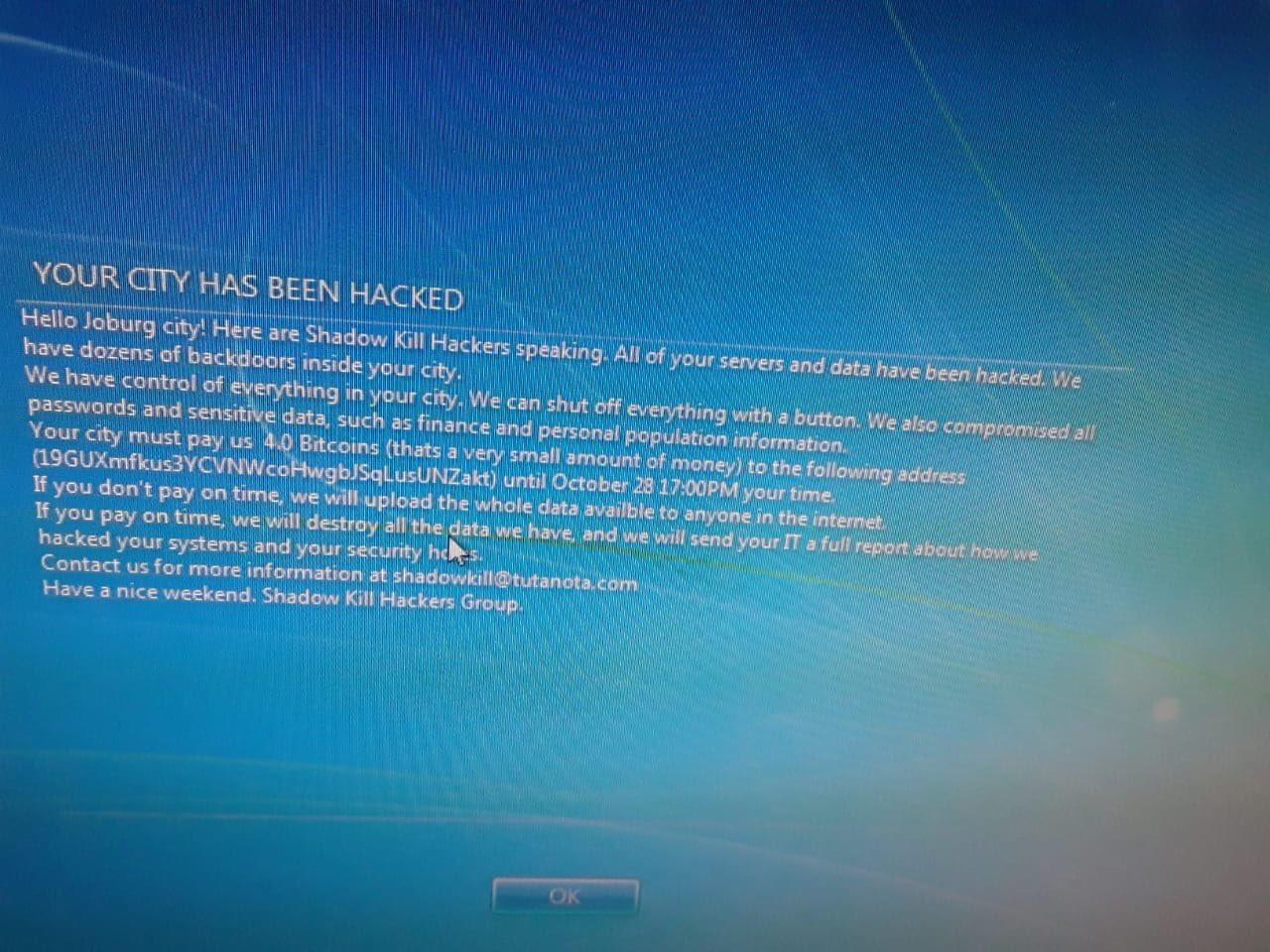

Durante el ataque de Johannesburgo, Los empleados de la ciudad recibieron un mensaje informático que decía que los piratas informáticos habían "comprometido todas las contraseñas y datos confidenciales, como información financiera y de población personal". A cambio de no cargar los datos robados en línea, destruyéndolo y revelando cómo ejecutaron la brecha, los piratas informáticos exigieron cuatro bitcoins (por valor de unos 52 dólares australianos, 663) - “una pequeña cantidad de dinero” para un vasto ayuntamiento, ellos dijeron.

En este caso, no se denegó el acceso a los datos. Pero la amenaza de divulgar datos en línea puede ejercer una enorme presión sobre las autoridades para que cumplan, o corren el riesgo de divulgar información confidencial de los ciudadanos, y al hacerlo, traicionando su confianza.

La ciudad de Johannesburgo decidió no pagar el rescate y restaurar los sistemas por su cuenta. Sin embargo, no sabemos si los datos se publicaron en línea o no. El ataque sugiere que los ciberdelincuentes continuarán experimentando e innovando en un intento por derrotar las medidas de prevención y defensa actuales contra los ataques de fugas.

Otro ataque notable de fugas de agua ocurrió hace una década contra el estado estadounidense de Virginia. Los piratas informáticos robaron información de medicamentos recetados del estado e intentaron obtener un rescate amenazando con publicarla en línea, o véndalo al mejor postor.

¿Cuándo confiar en la palabra de un ciberdelincuente?

Las víctimas de ataques de ransomware se enfrentan a dos opciones:pagar, o no pague. Si eligen lo último, necesitan probar otros métodos para recuperar los datos que se les ocultan.

Si se paga un rescate, los delincuentes a menudo descifrarán los datos según lo prometido. Hacen esto para fomentar el cumplimiento en futuras víctimas. Dicho eso pagar un rescate no garantiza la liberación o el descifrado de los datos.

El tipo de ataque experimentado en Johannesburgo plantea un nuevo incentivo para los delincuentes. Una vez que los atacantes hayan robado los datos, y se les ha pagado el rescate, los datos todavía tienen valor extractivo para ellos. Esto les da incentivos de duelo sobre si publicar los datos o no, como publicación, significaría que podrían continuar extorsionando a la ciudad al apuntar directamente a los ciudadanos.

En los casos en que las víctimas decidan no pagar, la solución hasta ahora ha sido tener copias de seguridad de datos independientes y actualizadas, o utilice una de las claves de acceso disponibles en línea. Las claves de acceso son herramientas de descifrado que ayudan a recuperar el acceso a los archivos una vez que se han retenido a cambio de un rescate. aplicando un repositorio de claves para desbloquear los tipos más comunes de ransomware.

Pero estas soluciones no abordan los resultados negativos de los ataques de software de fugas, porque los datos de "rehenes" no están destinados a ser entregados a la víctima, sino al público. De este modo, los delincuentes logran innovar para evitar ser derrotados por copias de seguridad y claves de descifrado.

El ataque tradicional de ransomware

Históricamente, los ataques de ransomware negaron a los usuarios el acceso a sus datos, sistemas o servicios bloqueándolos fuera de sus computadoras, archivos o servidores. Esto se hace obteniendo contraseñas y datos de inicio de sesión y cambiándolos de forma fraudulenta mediante el proceso de phishing.

También se puede hacer cifrando los datos y convirtiéndolos a un formato que los haga inaccesibles para el usuario original. En esos casos, los delincuentes se ponen en contacto con la víctima y la presionan para que pague un rescate a cambio de sus datos. El éxito del criminal depende tanto del valor que los datos tienen para la víctima, y la incapacidad de la víctima para recuperar los datos de otro lugar.

Algunos grupos de ciberdelincuentes incluso han desarrollado complejos canales de asistencia de "atención al cliente" en línea, para ayudar a las víctimas a comprar criptomonedas o ayudar en el proceso de pago de rescates.

Problemas cerca de casa

Frente al riesgo de perder información sensible, las empresas y los gobiernos suelen pagar rescates. Esto es especialmente cierto en Australia. El año pasado, El 81% de las empresas australianas que sufrieron un ciberataque fueron retenidas por rescate, y el 51% de estos pagó.

Generalmente, pagar tiende a aumentar la probabilidad de futuros ataques, extender la vulnerabilidad a más objetivos. Es por eso que el ransomware es una amenaza global en aumento.

En el primer trimestre de 2019, Los ataques de ransomware aumentaron un 118%. También se volvieron más dirigidos a los gobiernos, y los sectores sanitario y jurídico. Los ataques a estos sectores son ahora más lucrativos que nunca.

La amenaza de ataques de software de fugas está aumentando. Y a medida que avanzan, Los ayuntamientos y las organizaciones de Australia deberían adaptar sus defensas para prepararse para una nueva ola de ataques sofisticados.

Como nos ha enseñado la historia, es mejor prevenir que curar.

Bitcoin

- Bitcoin,

- Ahora puede retirar y depositar Bitcoin en la aplicación Cash

- Las tarifas de BTC son AF baratas en este momento ... si no tiene prisa

- Las primas de GBTC y ETCG se están derritiendo

- Las primas de GBTC y KimChi se están derritiendo

- Las organizaciones benéficas toman dinero digital ahora y los riesgos que conlleva

- ¿Qué son la segmentación y la focalización del mercado?

- Noticias de GDPR y violación de datos:¿está listo?

- Por qué los gobiernos desconfían de Bitcoin

-

¿Qué son las cuentas NOW? ¿Debería abrir una?

¿Qué son las cuentas NOW? ¿Debería abrir una? Las cuentas NOW, o cuentas de orden negociable de retiro, se crearon como una escapatoria a la regulación bancaria de la era de la Gran Depresión. Las cuentas NOW ofrecen intereses sobre los depósit...

-

Las criptomonedas se están volviendo ecológicas,

Las criptomonedas se están volviendo ecológicas, y no se detienen Descubra por qué las empresas de cifrado están cambiando a opciones más ecológicas, ya que buscan seguir siendo sostenibles en el futuro y en la cima. La energía sostenible impul...