Fundador de Telegram:Crypto Mining Malware no es un defecto de la aplicación

Kaspersky Lab, la empresa rusa de seguridad cibernética

Hubo un informe de que los atacantes habían descubierto una puerta trasera expuesta en Telegram Messenger, esta vulnerabilidad ayudó a los atacantes desconocidos por los propietarios a convertir las computadoras en mineros de criptomonedas.

Estas operaciones clandestinas de minería de criptomonedas se llevaban a cabo desde marzo de 2017, informó Kaspersky Labs, la empresa que descubrió y expuso los ciberataques. Kaspersky también dijo que una vulnerabilidad de día cero en la aplicación de escritorio de mensajería Telegram les dio a los atacantes la capacidad de crear y difundir un tipo de malware nunca antes visto que podría crear un troyano de puerta trasera y también minar criptomonedas.

Un analista de laboratorio de Kaspersky dijo que habían encontrado una gran cantidad de posibles acciones de la explotación de día cero que además de ser software espía y malware, también podría enviar software desconocido e invisible para la minería de criptomonedas, y que infecciones como esa se habían convertido en un fenómeno mundial.

Aquí hay una pequeña idea del funcionamiento de la vulnerabilidad de Telegram; hay una forma en que el cliente de Telegram Windows maneja el carácter Unicode RLO (anulación de derecha a izquierda) (U + 202E), en ese proceso reside la vulnerabilidad. Sin embargo, ese carácter RLO Unicode es cómo se codifican los idiomas que se escriben de derecha a izquierda (como hebreo o árabe). El informe de Kaspersky afirma que un carácter RLO Unicode oculto contenido en el nombre del archivo que cambiaba la forma en que se ordenaron los caracteres, por lo tanto, darle al archivo un nuevo nombre fue la forma en que los creadores de malware obtuvieron acceso a las computadoras. Como en este ejemplo, un atacante nombra un archivo "IMG_high_re * U + 202E * gnp.js" y lo envía a alguien que usa el mensajero de Telegram, el archivo que se ve al final del usuario será "IMG_high_resj.png" (observe cómo ha ocurrido un cambio en el formato del archivo), el usuario luego hace clic en el archivo pensando que es un archivo de imagen, luego, se descargaría en secreto un archivo JavaScript que contenga el malware.

Fundador de Telegram

Sin embargo, El fundador de la aplicación Telegram no perdió tiempo en restar importancia a las acusaciones. Opina que las empresas de antivirus siempre hacen más para estirar la gravedad de sus resultados, solo para emocionar al publico, y como tal, no debe tomarse en serio. También rechazó la afirmación de Kaspersky al explicar que lo que descubrieron no era nada parecido a una vulnerabilidad de la aplicación de mensajería Telegram. y también que no había forma de que los ciberdelincuentes pudieran acceder a las computadoras de los usuarios sin que los usuarios abrieran algo malicioso. Además, aseguró a los usuarios de Telegram que estaban a salvo y que siempre habían estado a salvo.

Según Kaspersky, Fantomcoin, Monero, Se adquirieron Zcash y otras criptomonedas, y según la evidencia que tenían, Los rusos estaban detrás del malware y también que podría usarse como una puerta trasera para que los piratas informáticos obtengan acceso y control silencioso de las computadoras de los usuarios. En el proceso de análisis de servidores maliciosos se encontraron registros de una caché local de Telegram que probablemente fue robada a las víctimas.

Una forma segura de protegerse contra estos ataques es evitar descargar y abrir archivos sospechosos de fuentes desconocidas y no confiables. ya que ese archivo sospechoso podría ser un portal de ataques.

Blockchain

- Las 10 principales criptomonedas para comprar para inversiones a largo plazo en noviembre de 2021

- UBS Paul Donovan compara Bitcoin con Tulip Mania

- Las 10 principales criptomonedas para comprar hoy para obtener altos rendimientos en 2022

- Las 10 principales criptomonedas que están mejor calificadas en el mundo

- El lado oscuro de los IEO:5 amenazas del nuevo modelo revolucionario de venta de tokens

- ¡Conozca el bombo! Las 10 criptomonedas más populares en julio de 2021

-

Cómo transferir dinero al banco Banamex

Cómo transferir dinero al banco Banamex Las transferencias bancarias de Banamex son instantáneas y seguras. Banamex es un banco mexicano que fue comprado por el gigante bancario internacional Citigroup en 2001, con un nombre combinado de C...

-

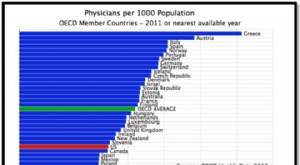

Cinco estrategias para mejorar la formación médica:reducir el estrés y aumentar la experiencia

Cinco estrategias para mejorar la formación médica:reducir el estrés y aumentar la experiencia Los cambios recientes en la educación médica de pregrado y la formación de residencia de posgrado en Canadá están haciendo hincapié en los médicos en formación, aumentando su carga de deuda y reducien...

-

5 consejos para mejorar la búsqueda de sitios de comercio electrónico y aumentar las conversiones

5 consejos para mejorar la búsqueda de sitios de comercio electrónico y aumentar las conversiones Aprenda a configurar su búsqueda en el sitio de comercio electrónico para mostrar resultados más relevantes que impulsan las compras Por:Kabir Merali Hoy dia, los consumidores esperan respuestas r...

-

Guía de negociación de opciones:¿Qué son las opciones de compra y venta?

Guía de negociación de opciones:¿Qué son las opciones de compra y venta? Las opciones brindan a los comerciantes, bien, opciones. Pero las opciones no son solo para los comerciantes; los inversores calificados también pueden negociar opciones. Los inversores pueden utiliza...